“مايكروسوفت تيمز” تحت الهجوم.. الكشف عن ثغرة أمنية حرجة

|

استمع إلى المقال

|

تطبيق “مايكروسوفت تيمز” يعتبر أحد أبرز التطبيقات القائمة على الاتصال والتعاون عن بُعد في الوقت الحالي، ويُعد هذا التطبيق جزءا من مجموعة أدوات “مايكروسوفت 365″، وهو مصمم خصيصا لتمكين الأفراد والفرق من التواصل والتعاون بشكل فعال، وتم إطلاقه في عام 2017، ومنذ ذلك الحين حقق نجاحا مذهلا.

حسب موقع “Businessofapps” الإحصائي يعد تطبيق “مايكروسوفت تيمز” واسع الانتشار بشكل كبير، حيث يستخدمه أكثر من 300 مليون شخص شهريا في عام 2023، وهذا يشير إلى قدرته الكبيرة على تلبية احتياجات العديد من الأفراد والمؤسسات في مختلف الصناعات والقطاعات.

تطبيق “مايكروسوفت تيمز” يستفيد منه مجموعة متنوعة من الجهات، بدءا من المنظمات الكبيرة والشركات الناشئة إلى الهيئات الحكومية والمؤسسات التعليمية، فهو يعزز التعاون بين الأفراد، ويسهل تنظيم الاجتماعات الافتراضية وتبادل الملفات وإدارة المشاريع والتواصل الفعال بين الأعضاء.

على الرغم من فوائد استخدام “مايكروسوفت تيمز”، إلا أنه معرض لبعض المخاطر الأمنية المشتركة التي تواجه أي تطبيق على الإنترنت، فمع التطور المستمر للتكنولوجيا والاتصالات، يزداد اهتمام المتسللين والقراصنة بالتلاعب بالبيانات واختراق الأنظمة.

الخبراء بمجال الأمن السيبراني تمكنوا من استغلال ثغرة في تطبيق “مايكروسوفت تيمز” لإرسال ملفات ضارة إلى الشركات من حسابات لا تنتمي إليها، ووجدوا طريقة لاستخدام التطبيق كوسيلة لنشر البرامج الضارة داخل الشركات، رغم أن التطبيق يحظر الملفات من مصادر غير موثوق بها.

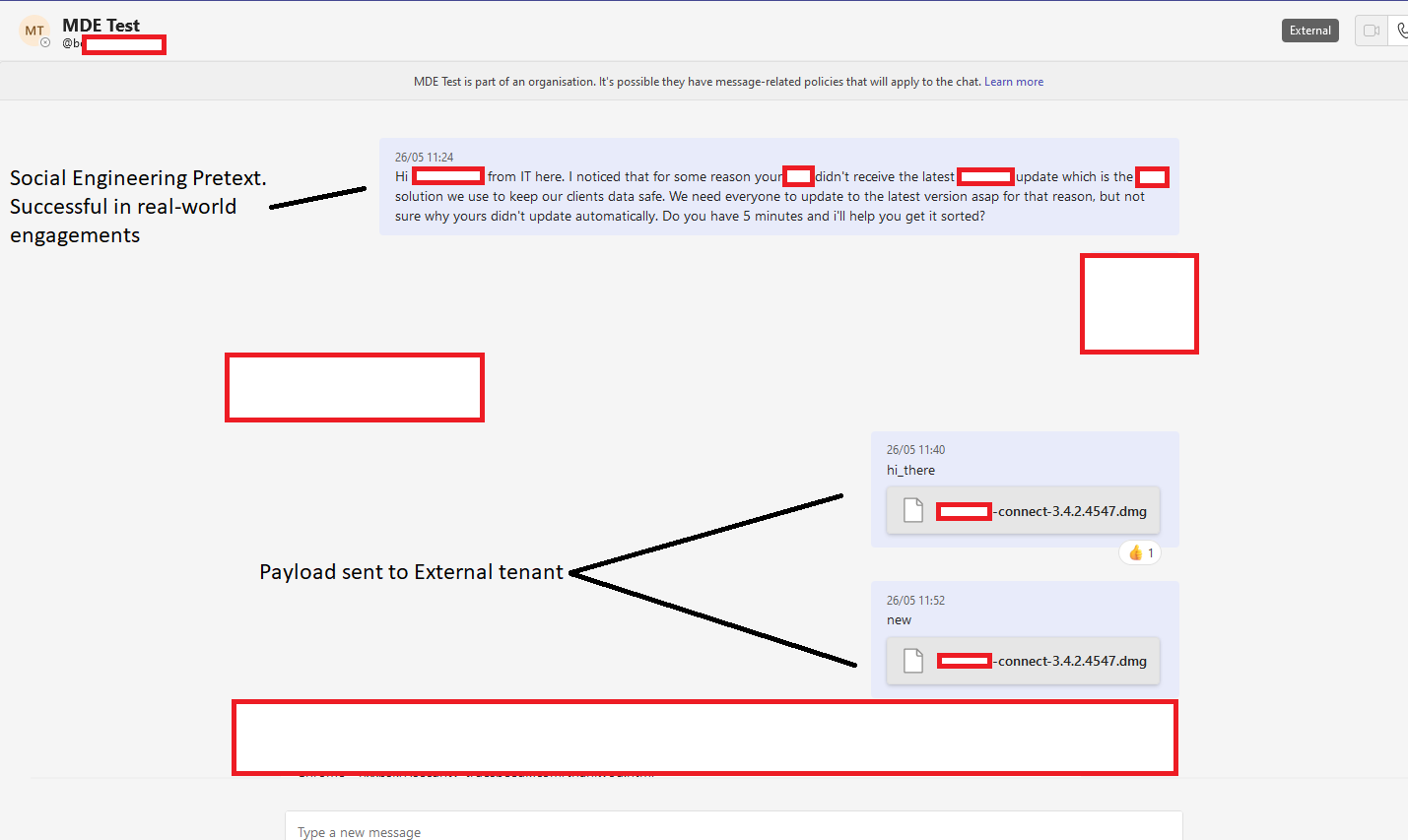

لذلك، قرر ماكس كوربريدج وتوم إلسون – عضوان في فريق الأمان بشركة “Jumpsec” البريطانية، فحص التطبيق واكتشفوا كيفية إرسال حمولة ضارة باستخدام “مايكروسوفت تيمز” من حساب خارج عن الشركة المستهدفة.

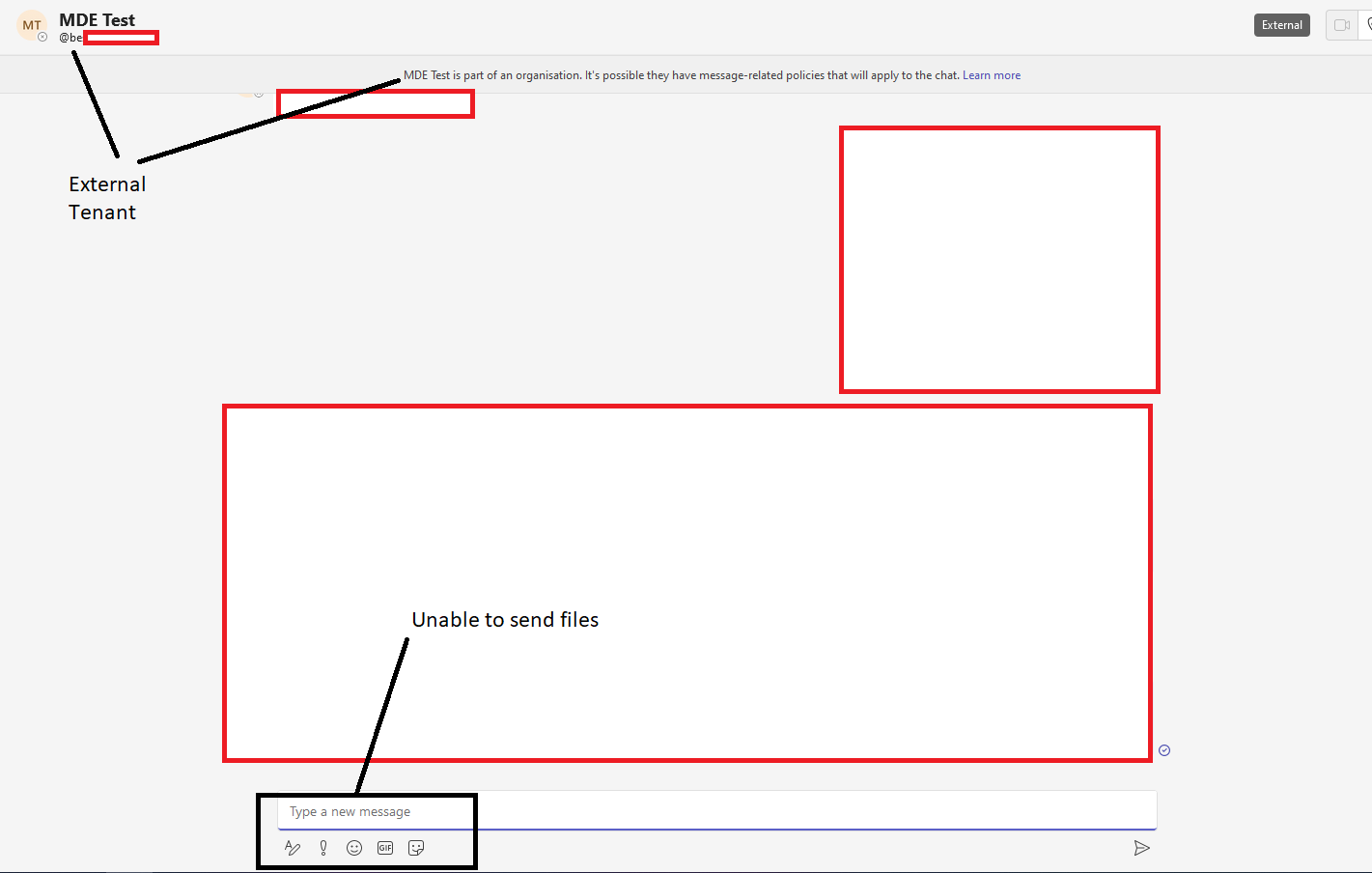

الثغرة تعتمد على الإعداد الافتراضي لتطبيق “مايكروسوفت تيمز”، والذي يسمح بالتفاعل مع حسابات التطبيق من خارج الشركة، والتي تُسمى عادة “مستأجرون خارجيين”.

كوربريدج أوضح في تقريره أن هذه القدرة قد تستخدم للهجمات التصيّديّة والهندسية الاجتماعية، لكن ما اكتشفوه أقوى من ذلك، فهو يسمح بإرسال حمولة ضارة مباشرة إلى المستلم المستهدف.

رغم أن تطبيق “مايكروسوفت تيمز” يحمي المستخدم من تحميل الملفات من حسابات من الخارج، إلا أن العضوين في فريق الأمان بـ “Jumpsec” وجدوا أنه يمكنهم تجاوز هذه الحماية بتغيير رقم التعريف للمستلم الداخلي والخارجي في طلب “POST” للرسالة، وبذلك يخادعون التطبيق ليرى المستخدم الخارجي كأنه داخلي.

عند إرسال حمولة بهذه الطريقة، تُحفظ على نطاق برنامج “مايكروسوفت شير بوينت” وتُحمَّل من هناك بواسطة المستهدف؛ ولكن، تظهر في صندوق الوارد كأنها ملف وليس رابطا.

تم اختبار هذه العملية بشكل فعلي في مختبرات “Jumpsec”، ونجحوا في إرسال حمولة سيطرة وتحكُّم إلى صندوق وارد لشركة مستهدفة كجزء من عملية فحص أمان سرية.

هذه الثغرة تتجاوز التدابير الأمنية الحالية وتوجيهات التوعية ضد الاحتيال لا تكفي لمنع هذه الثغرة، التي تمنح المهاجمين طريقة نسبيا سهلة للوصول إلى أي شركة تستخدم “مايكروسوفت تيمز” بإعداداتها الافتراضية.

إضافة إلى ذلك، إذا استخدم المهاجم نطاقا مشابها لنطاق الشركة المستهدفة في “مايكروسوفت 365″، يمكنه جعل رسائله تبدو وكأنها تأتي من شخص داخل الشركة، وليس مستأجرا خارجي، مما يزيد من احتمالية فتح المستهدف للملف.

الباحثون أبلغوا “مايكروسوفت” عن نتائجهم، معتقدين أن الثغرة كانت خطيرة بما يكفي لضمان تصحيح سريع من قبل الشركة التقنية العملاقة.

رغم أن “مايكروسوفت” أقرت بوجود المشكلة، إلا أن ردها كان “لا يستوفي المعايير المطلوبة للإصلاح الفوري”، مما يعني أن الشركة لا تعتبرها ضرورية كبيرة ويستوجب إصلاحها على الفور.

في ختام هذا التقرير، يُلاحَظ أن تطبيق “مايكروسوفت تيمز”، وعلى الرغم من قيوده فيما يتعلق بملفات المصادر الخارجية، فإنه يعاني من ثغرة أمنية تسمح بتوصيل البرامج الضارة من حسابات خارجية، حيث تمكن الباحثون من العثور على طريقة للتلاعب بالتطبيق وتوصيل البرامج الضارة إلى منظمات مستهدفة.

هذا الاكتشاف يعتبر تحذيرا حول أهمية تكثيف جهود الأمان والتأكد من وجود إجراءات أمنية صارمة في مثل هذه التطبيقات الشائعة، وتعكس استجابة “مايكروسوفت” لهذه الثغرة قضية تستحق دراستها بشكل جدي، حيث يجب أن تولي الشركات والمطورون اهتماما فائقا لتعزيز الأمان وسرعة التصحيح عندما يتم اكتشاف ثغرات محتملة.

في الوقت الحالي، يُوصى بتعطيل الميزة المسؤولة عن الاتصال بمستأجرين خارجيين للمؤسسات التي لا تحتاج إلى هذا النوع من التواصل، وتحديد النطاقات المسموح بها إذا كان هناك حاجة للحفاظ على قنوات اتصال خارجية، كما يُوصى بتنفيذ طلب إضافة الأحداث المتعلقة بمستأجرين خارجيين في سجلات البرنامج للمساعدة في اكتشاف الهجمات ومنعها.

باختصار، يجب أن يكون الأمن والحماية من أولوياتنا العليا عند استخدام تطبيقات التواصل والتعاون الحديثة، وعلى الشركات والمستخدمين أن يكونوا دائما على استعداد لمواجهة التحديات الأمنية واتخاذ التدابير اللازمة لضمان حماية بياناتهم وأنظمتهم من الهجمات الضارة.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.