“تطبيقات “أندرويد” مشبوهة تستهدف جنوب آسيا.. ما التفاصيل؟

|

استمع إلى المقال

|

من برمجيات مفيدة إلى ألعاب مغرية تحمل بداخلها السم، يعيش متجر “جوجل بلاي” حالة من الحرب السرية، فعلى الرغم من الجهود الجبارة التي تبذلها “جوجل” للتصدي لهذه الهجمات السامة، إلا أنها لا تزال تنفرد بالتحدي الذي تمثله البرمجيات الضارة التي تنتشر كالوباء بين مستخدمي أجهزة “الأندرويد”.

لا يكاد يمر يوما دون أن تظهر تطبيقات جديدة في المتجر، متنكرة بثياب البراءة والفائدة، في حين تحمل في ثناياها الأذى الغامض الذي ينتظر أن يخترق خصوصية وأمان مستخدميها، يبدو أن المراوغين والمتسللين الإلكترونيين يحظون بفرصة ذهبية في هذا الساحة اللامحدودة، حيث يتناقل الملايين تلك التطبيقات الجاهزة للتصيد، والتي تستغل الجهل والفضول لتتغلغل بعمق في الأجهزة والبيانات الشخصية.

إنها معركة لا نهاية لها بين الضالعين في الظلام الرقمي والمنظمات التي تسعى جاهدة لضمان سلامة مستخدميها، وبينما يستمر الصراع في التصاعد، تبرز أسئلة عديدة على السطح، هل سنتمكن يوما ما من القضاء على هذا النشاطات المشبوهة، أم أننا مجرد قطع صغيرة في لعبة أكبر لا تنتهي، في هذا التقرير، سننغمس في شرح أحدث التهديدات لمستخدمي “الأندرويد”، وذلك عبر الكشف عن 3 ثلاث تطبيقات تم اكتشاف استغلالها من قبل دول وجماعات لجمع بيانات ومعلومات المستخدمين.

تم استخدام ثلاثة تطبيقات “أندرويد” على متجر بلاي من قِبَل مهاجمين مُموَّلين من قِبَل الدولة لجمع معلومات استخباراتية من الأجهزة المستهدفة، مثل بيانات الموقع وقوائم الاتصال.

تم اكتشاف التطبيقات الضارة لنظام “أندرويد” من قِبَل شركة “Cyfirma” التي تتخذ من سنغافورة مقرا لها، والتي ربطت العملية بمجموعة الاختراق الهندية “DoNot”، المعروفة أيضا بـ “APT-C-35″، والتي استهدفت منظمات ذات مكانة عالية في جنوب شرق آسيا منذ عام 2018.

التطبيقات المستخدمة في حملة “DoNot” الأخيرة تقوم بجمع المعلومات الأساسية لإعداد الأرضية لعمليات الإصابة ببرامج ضارة أكثر خطورة، ممثلة بما يبدو المرحلة الأولى في هجمات هذه المجموعة التهديدية.

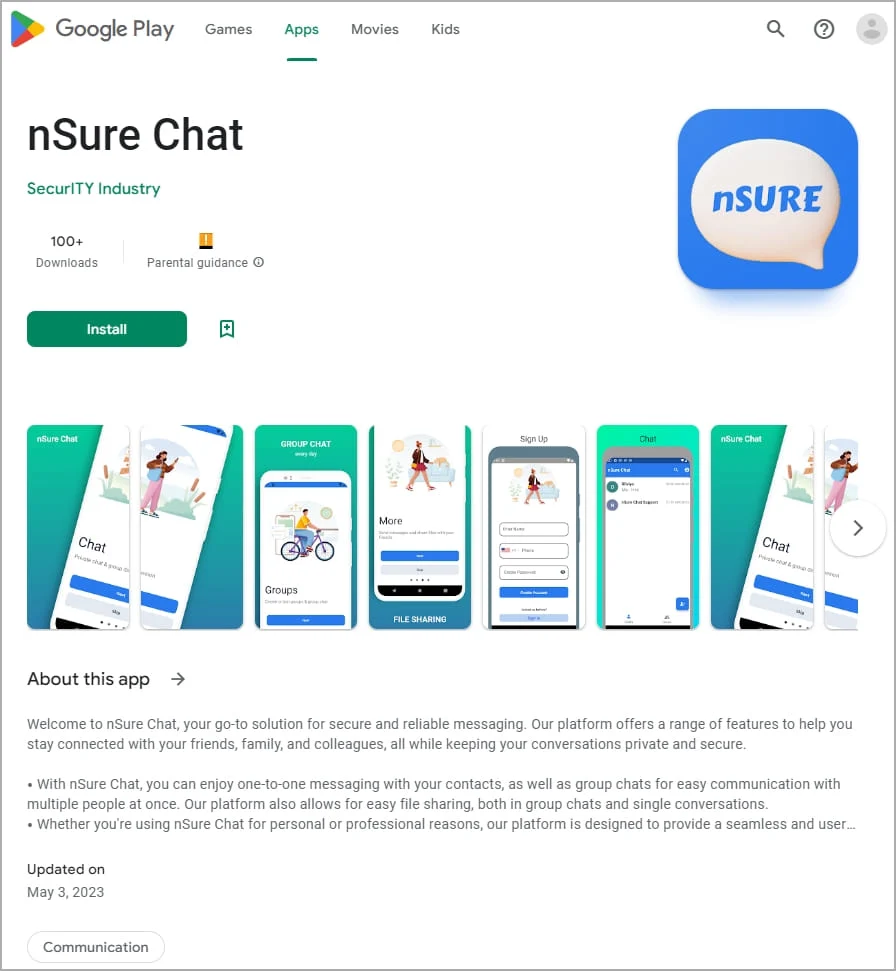

التطبيقات المشبوهة التي عثرت عليها شركة “Cyfirma” في متجر “جوجل بلاي” هي، “nSure Chat” و “iKHfaa VPN”، وكلاهما تم رفعهمنا من “SecurITY Industry”.

أما التطبيق الثالث، فيحمل اسم “Device Basic Plus” وهو من الناشر نفسه، الذي لا يبدو ضارا حتى الآن وفقا للشركة، ولكن بمجرد أن الناشر هو المسؤول عن نشر التطبيقين الضارين الآخرين يجب الحذر منه والتصرف معه بريبة.

عدد التنزيلات منخفض لجميع تطبيقات الناشر “SecurITY Industry”، مما يشير إلى أن يتم استخدامها بشكل انتقائي ضد أهداف محددة.

يطلب التطبيقان الاثنين إذنًا خطيرًا أثناء التثبيت، مثل الوصول إلى قائمة جهات الاتصال للمستخدم (READ_CONTACTS) وبيانات الموقع الدقيقة (ACCESS_FINE_LOCATION)، لنقل هذه المعلومات إلى الجهة المهاجمة.

تتم تخزين البيانات المجمعة محليًا باستخدام مكتبة ROOM لنظام “أندرويد”، ومن ثم يتم إرسالها إلى خادم “C2” الخاص بالمهاجم عن طريق طلب “HTTP”.

تخلص الباحثون إلى اعتقادهم بأن المهاجمين قد تركوا وراءهم استراتيجية إرسال رسائل بريد إلكتروني مصطنعة تحمل مرفقات خبيثة، بشكل مباشر عبر تطبيقات “واتساب” و”تيليجرام”.

حيث يقوم المهاجمون الآن بإرسال رسائل مباشرة عن طريق هذه التطبيقات، تدل الضحايا على متجر “جوجل بلاي” وهو منصة موثوقة تماما تزيد من مصداقية الهجوم، وبالتالي يصبح من السهولة خداع الأشخاص وإقناعهم بتنزيل التطبيقات الموصى بها، أما بالنسبة لأهداف حملة “DoNot” الأخيرة، فلا يتوفر عنها الكثير من المعلومات، إلا أنه يُعتقد أنها متمركزة في باكستان.

في الختام، نكتشف أن عالم التهديدات الرقمية والبرامج الضارة في تطبيقات “الأندرويد” لا يزال يشكل تحديا كبيرا، على الرغم من جهود شركة “جوجل” للتصدي لهذه الهجمات وتحسين أمان المتجر، إلا أن تكرار انتشار التطبيقات الخبيثة والاختراقات الضارة لا يزال أمرا يشكل تهديدا حقيقيا للمستخدمين.

هذا النوع من الهجمات يؤكد على تطور نوع الهجمات وتكييف المهاجمين للتغلب على الإجراءات الأمنية التقليدية، لذا، يجب علينا أن نكون على استعداد، ونتبع أفضل الممارسات في الأمان الرقمي، مثل تحديث البرامج وعدم تنزيل التطبيقات غير الموثوق بها، بالإضافة إلى تعزيز الوعي الرقمي والتعاون لمواجهة هذه التحديات.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.