ثغرة تُشكل خطرا على ملايين المواقع العربية

|

استمع إلى المقال

|

تتنافس المواقع الإلكترونية لتقديم أفضل أداء وسرعة لزوّارها، حيث يلجأ عدد كبير من مديرها إلى استخدام أدوات ومكونات إضافية متقدمة لتحسين سرعة التحميل وكفاءة الأداء.

ومع ذلك، هذا السعي نحو التحسين قد يأتي بتكاليفه الخفية، خصوصاً عندما تظهر ثغرات أمنية خطيرة تهدد سلامة المعلومات وأمان المواقع.

مؤخراً، تم الكشف عن ثغرة أمنية رئيسية في أحد هذه الأدوات الشهيرة، المكوّن الإضافي “لايت سبيد كاش” “LiteSpeed Cache” لـ “ووردبريس WordPress”، والذي يُعد من الحلول الرائدة في تحسين أداء المواقع.

تحمل هذه الثغرة، المُعرّفة برقم CVE-2023-40000، مخاطر جسيمة تهدد أمان أكثر من 4 ملايين موقع إلكتروني حول العالم، مما يُلقي الضوء على التحديات الأمنية المرتبطة بتقنيات تحسين المواقع الإلكترونية.

تساعد أداة “لايت سبيد كاش LiteSpeed Cache” الـوورد بريس “WordPress” وهي أداة متقدمة وفعّالة لتحسين أداء المواقع الإلكترونية.

هذا المكوّن الإضافي، المتاح مجاناً والذي يُستخدم على نطاق واسع بأكثر من 4 ملايين عملية تثبيت نشطة، يوفّر حلولاً شاملة لتسريع التحميل وتحسين تجربة المُستخدِم على مواقع “ووردبريس WordPress”.

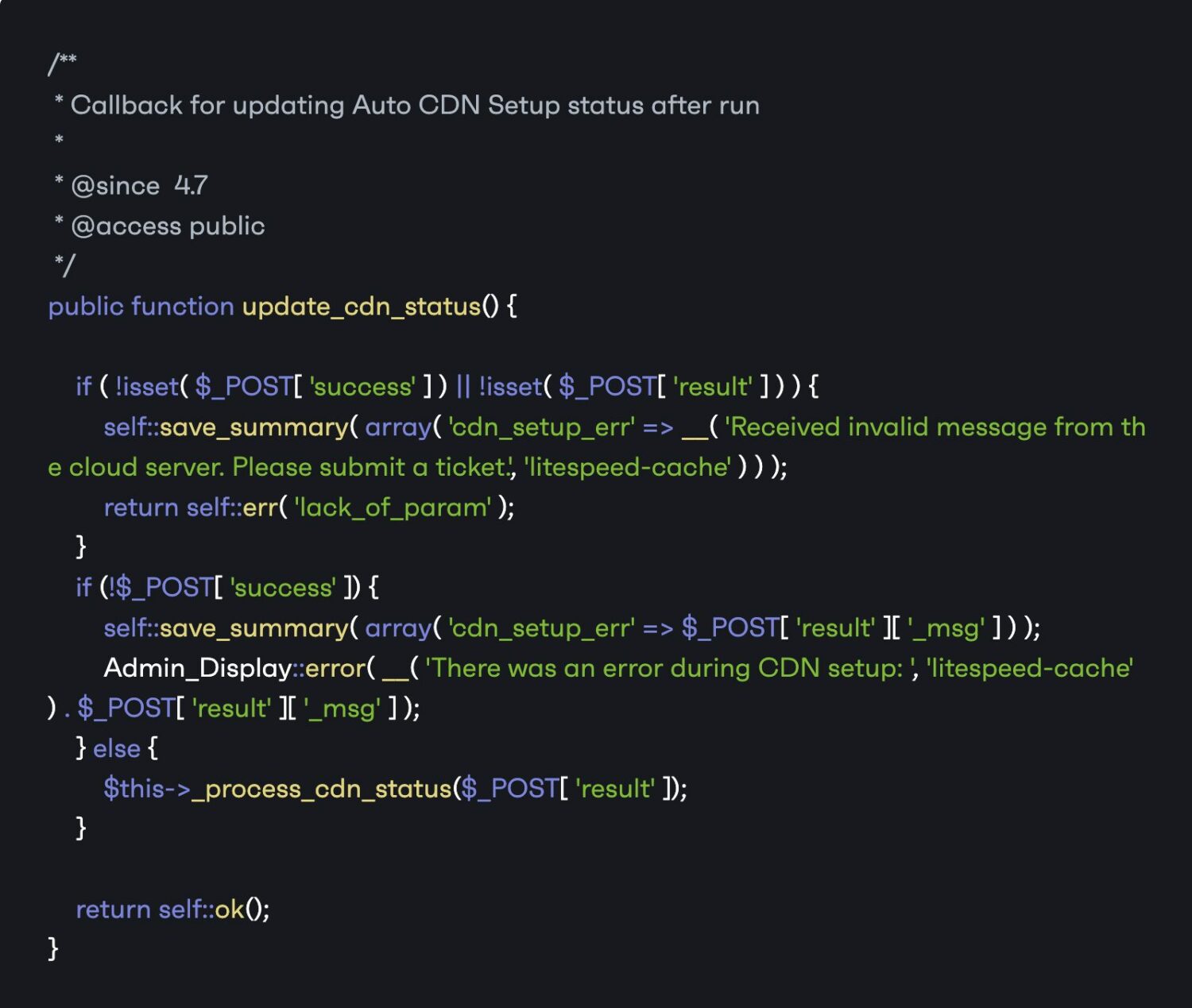

الثغرة الأمنية المكتشفة في المكوّن الإضافي”لايت سبيد كاش” “LiteSpeed Cache” لـ “WordPress ووردبريس” تسمح بتنفيذ سيناريوهات دخول المخترق بدون جدار حماية ـ أي تسمح للمخترق بإدخال وتنفيذ نصوص خبيثة على المواقع ـ (XSS Cross-Site Scripting).

هذا يعني أن المخترقين (الهاكرز) يمكنهم إدخال وتنفيذ نصوص خبيثة على المواقع التي تستخدم هذا المكون الإضافي، مما يتيح لهم سرقة معلومات حساسة أو حتى الوصول أو التغير في الامتيازات.

الثغرة ناجمةٌ عن عدم والتحقّق من الأذون في واجهة برمجة تطبيقات “ريست اي بي اه REST API” المستخدمة داخل المكوّن الإضافي.

تعود أسباب الثغرة المكتشفة إلى مشكلتَين أساسيتين تتعلقان بكيفية معالجة البيانات والوصول إليها داخل البرنامج.

فضلاً عن ذلك، فإن عدم كفاية فحص البيانات المُدخلة من قبل المستخدمين أي تنظيف أو فحص أو تحرير البيانات المدخلة من قِبل المستخدمينَ للتأكد من أنها لا تحتوي على أي أكواد أو عناصر ضارة قد تؤثر على أمان وسلامة الموقع.

في حالة الثغرة المكتشفة، فإنه لم يتم تطبيق إجراءات تنظيف كافية على البيانات التي يُدخلها المستخدمون قبل معالجتها بواسطة المكوّن الإضافي، مما يعني أنه كان من الممكن إدراج أكواد خبيثة ضمن هذه البيانات وتنفيذها على الموقع.

علاوةً على ذلك، فإن واجهة برمجة التطبيقات “ريست آي بي أي REST API” تسمح للمطورين بإنشاء طلبات لتنفيذ عمليات مختلفة داخل التطبيق أو الموقع الإلكتروني.

وبالتالي يجب أن يكون هناك نظام يتحقق من صلاحيات أو إذن الشخص الذي يحاول تنفيذ هذه الطلبات لضمان أنه مخوّلٌ للقيام بذلك.

في هذه الحالة، كان هناك خلل في كيفية التحقّق من الإذن للوصول إلى واجهة برمجة التطبيقات، مما سمح بإمكانية الوصول وتنفيذ الأوامر دون التأكد من أن الطلبات تأتي من مستخدمينَ مصرّح لهم.

تكشف الثغرة الأمنية في المكوّن الإضافي “لايت سبيد كاش LiteSpeed Cache” لـ “ووردبريس WordPress” عن أهمية الدقة في معالجة وفحص البيانات المُدخلة من قبل المستخدمين وأهمية التحقّق من صلاحيات الوصول ضمن أنظمة إدارة المحتوى.

ومع تزايد عدد المواقع الإلكترونية ولاسيما العربية التي تستخدم “ووردبريس WordPress” كمنصة لإدارة المحتوى، يصبح من الضروري أكثر من أي وقت مضى لأصحاب هذه المواقع أن يكونوا على دراية تامة بالتطورات الجارية في عالم الأمان السيبراني.

كما أن هذه الثغرة تعيد التأكيد على أهمية البقاء مستعدّين لمواجهة أي تحديات أمنية قد تؤثر على أداء وسلامة المواقع الإلكترونية.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.