مجموعة تهديد صينية تستهدف دبلوماسيي الشرق الأوسط وشمال إفريقيا.. الأسباب والمآلات

|

استمع إلى المقال

|

مجموعة “ESET” لأبحاث الأمن السيبراني كشفت عن مجموعة تهديد مستمر متقدم من اسمها “BackdoorDiplomacy” (أو “دبلوماسية الباب الخلفي”)، تستهدف بشكل أساسي وزارات الخارجية في الشرق الأوسط وإفريقيا، وبشكل أقل تكرارا، شركات الاتصالات، وتمت معاينة تلك النتائج والكشف عن المجموعة لأول مرة في مؤتمر “ESET” العالمي السنوي في تموز/يونيو 2021.

هجمات مجموعة التهديد تبدأ عادة باستغلال التطبيقات المعرّضة للخطر على الإنترنت على خوادم الويب من أجل تثبيت باب خلفي مخصص تطلق عليه “ESET” اسم “توريان”. حيث يمكن لـ “دبلوماسية الباب الخلفي” اكتشاف الوسائط القابلة للإزالة، وعلى الأرجح محركات أقراص “USB” المحمولة، ونسخ محتوياتها إلى سلة المحذوفات في محرك الأقراص الرئيسي.

خبير الأمن السيبراني ومؤسس “إكسڤار” دلشاد عثمان يوضح أن المجموعة صينية، ويوجد تداخل بينها وبين مجموعات تهديد صينية أخرى، مثل “Quarian Backdoor” و”Turian Backdoor”، وغالبا ما تنتهج أسلوب مسح البنى التحتية المفتوحة على الإنترنت، مثل خوادم الويب وأجهزة التوجيه (الراوتر)، ومن ثم تستغل الثغرات التي تجدها.

مجموعة “BackdoorDiplomacy” هي مجموعة متعددة المنصات كذلك، إذ تستهدف أنظمة “ويندوز” و”لينكس”. تستهدف المجموعة الخوادم ذات المنافذ المكشوفة للإنترنت، والتي من المحتمل أن تستغل أمان تحميل الملفات ضعيف التنفيذ أو نقاط الضعف غير المصححة، وفي بعض الحالات تؤدي إلى ما يُعرف باسم “قوقعة الويب” (أو “WebShell”)، وهي عبارة عن نصوص برمجية ضارة تمكّن الجهات الفاعلة في التهديد من اختراق خوادم الويب وشن هجمات إضافية، تسمى “China Chopper”، تستخدمها مجموعات مختلفة.

مجموعة تهديد “BackdoorDiplomacy” تشارك التكتيكات والتقنيات والإجراءات مع مجموعات أخرى مقراتها متوزعة في آسيا. وبحسب موقع “WeLiveSecurity” التابع لـ “ESET” أيضا، فإن أكثر تلك التشاركات وضوحا هي العلاقة بين “Quarian Backdoor” و”Turian Backdoor”، إذ يتم استخدام “كائنات المزامنة” من قبل كلاهما للتحقق من تشغيلٍ مثيل واحد فقط، على الرغم من اختلاف أسماء كائنات المزامنة المستخدمة.

كما يشير تقرير سابق لـ “كاسبرسكي” إلى تقاطع العديد من أهداف كلا المجموعتين، ومن ضمن هذه الأهداف كانت وزارة الخارجية السورية، ويُعتقد أن هذه المجموعة مرتبطة أيضا بمجموعة أخرى أطلقت “كاسبرسكي” عليها اسم “CloudComputating”، والتي تم تحليلها أيضا بواسطة شركة “سوفوس” لأبحاث الأمن السيبراني.

إضافة إلى ذلك، فإن طريقة تشفير الشبكة التي تستخدمها مجموعة “BackdoorDiplomacy” تشبه إلى حدٍّ بعيد الباب الخلفي الذي تطلق شركة “دكتور ويب” للأمن السيبراني عليه اسم “WhiteBird” (أو “الطائر الأبيض”)، الذي تديره مجموعة التهديد “Calypso”، وهي مجموعة أخرى مقرها آسيا.

“الطائر الأبيض” تم استخدامه لاستهداف المؤسسات الحكومية في كازاخستان وقيرغيزستان، وكلاهما جار لضحايا “BackdoorDiplomacy” في أوزبكستان، وخلال نفس الإطار الزمني -من 2017 إلى الوقت الحاضر- الذي تنشط فيه “BackdoorDiplomacy”.

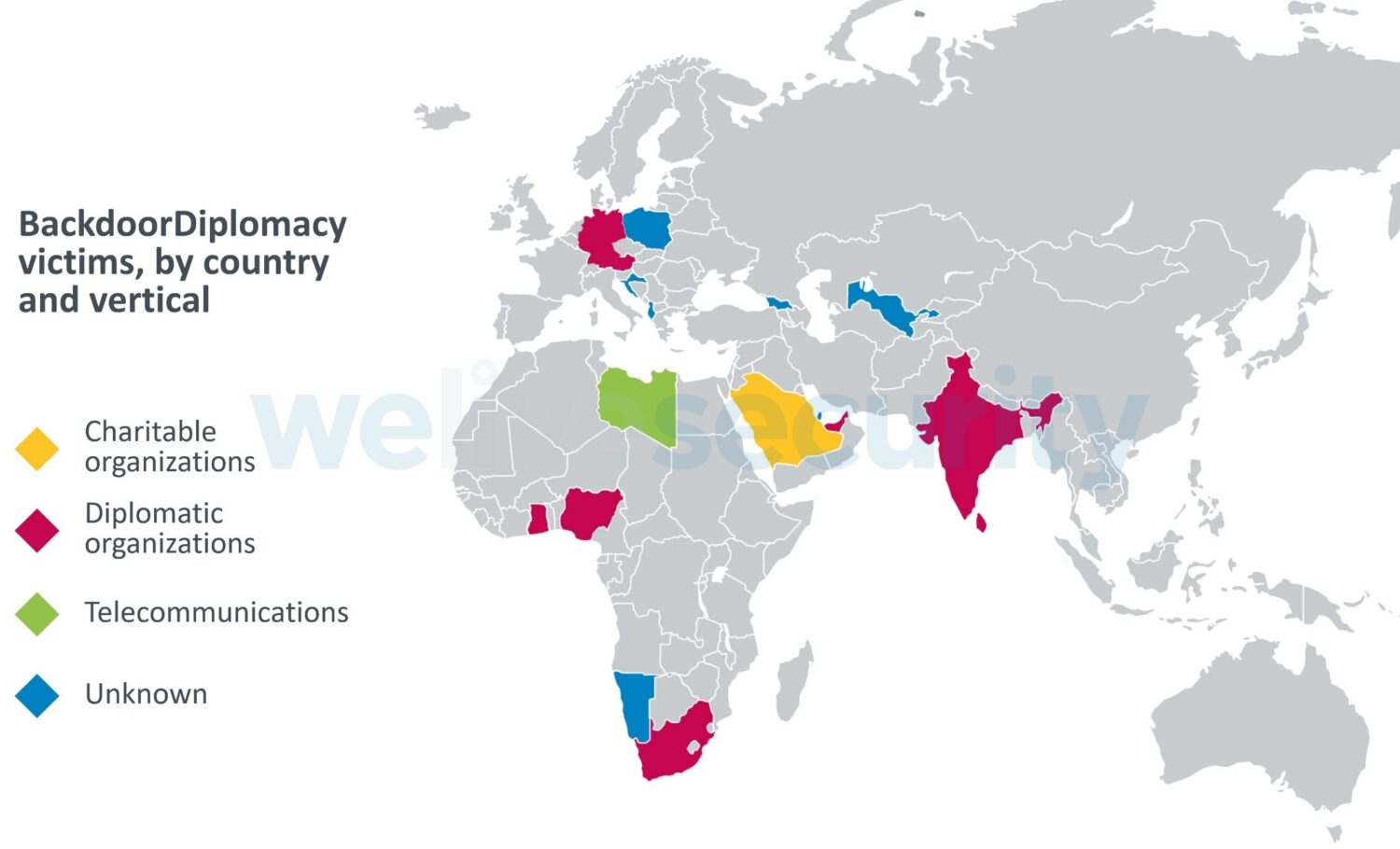

ضحايا “BackdoorDiplomacy” توزعت في وزارات خارجية عدة دول إفريقية، وكذلك في أوروبا والشرق الأوسط وآسيا، كما تشمل الأهداف الإضافية شركات الاتصالات السلكية واللاسلكية في إفريقيا والشرق الأوسط، ومؤسسة خيرية واحدة على الأقل في السعودية.

أما عن سبب استهداف المجموعة لمؤسسة خيرية في السعودية، يوضح دلشاد عثمان أن المنظمات الخيرية يتم استهدافها عادة بسبب مناطق نشاطها. فمن الممكن أن يكون للمؤسسة المستهدفة نشاطات في دولة تهتم الصين لأمرها. على سبيل المثال، الصين تولي اهتماما عاليا للعديد من البلدان في القارة الإفريقية، وبالتالي، فإن أي منظمة موجودة ونشطة في تلك الدول، تُعدّ هدفا مباشرا للصين.

الصين والدول الشمولية الأخرى ترى المنظمات الخيرية جزءا من المنظومة السياسية وأداة لتعزيز القوة الناعمة، وهذا ما يجعلها أهداف دائمة لها.

دلشاد عثمان

في كل حالة من الهجمات الأخيرة للمجموعة، استخدم ممثلو التهديد تكتيكات وتقنيات وإجراءات متشابهة، لكنهم عدلوا الأدوات المستخدمة، حتى داخل المناطق الجغرافية القريبة، وهذا من المحتمل أن يجعل تتبع المجموعة أكثر صعوبة.

في كانون الأول/ديسمبر 2022، أفاد موقع “The Hacker News” أنه من المحتمل أن تكون الحملة الخبيثة التي استهدفت شركة “اتصالات” في الشرق الأوسط مرتبطة بمجموعة “BackdoorDiplomacy”، وحدثت من خلال الاستغلال الناجح لثغرة “ProxyShell” في خادم “Microsoft Exchange”.

النشاط التجسسي، الموجه ضد شركة “اتصالات” في المنطقة، يُقال إنه بدأ في 19 آب/أغسطس 2021 من خلال

استغلال الحلول الوسطية الأولية من الثنائيات المعرّضة لتقنيات التحميل الجانبي، متبوعة باستخدام مزيج من الأدوات المشروعة والمصممة خصيصا لإجراء الاستطلاع وجمع البيانات والتحرك بشكل جانبي عبر النظام البيئي للهدف وتجنب الاكتشاف.

لكن بدءا من شباط/فبراير 2022، استخدم المهاجمون أداة أخرى، وهي باب “Quarian” الخلفي -المذكور أعلاه- جنبا إلى جنب مع العديد من الماسحات الأخرى وأدوات الوكيل/الأنفاق (أو “proxy/tunneling”).

قد يهمك: تكاليف خروقات البيانات في الشرق الأوسط تبلغ ذروتها تاريخيًا هذا العام.. ولا خطوات جادة

باب “Quarian” الخلفي تم استخدامه لاستهداف وزارة الخارجية الأميركية في عام 2013. ويستمر هذا الاتجاه لاستهداف وزارات خارجية الدول التي تعتبرها الصين أعداء لها، سواء باستخدام “Quarian” أو “Turian”.

لكن ما يجدر ذكره أنه تم استخدام باب “Quarian” الخلفي لاستهداف وزارة الخارجية السورية في عام 2012، أي العام نفسه الذي استخدمت فيه -رفقة روسيا- حق النقض “الفيتو” في مجلس الأمن ضد التصويت على قرار بفرض عقوبات أممية على سوريا.

إضافة إلى ذلك، نشرت الوحدة 42 في مؤسسة “بالو ألتو نتوركس” للأمن السيبراني مطلع هذا العام تقريرا يصف نشاط مجموعة “طوروس اللعوب” (أو “Playful Taurus” – المعروفة أيضا باسم “APT15” أو “Vixen Panda”)، وهي مجموعة تهديد صينية معروفة بتنفيذ حملات تجسس إلكتروني ضد الحكومة والكيانات الدبلوماسية في جميع أنحاء العالم.

في التقرير الأخير، اتضح أن المجموعة تستهدف الكيانات الحكومية في إيران، بإصدار جديد من باب “Turian” الخلفي، ويبدو أن مجموعة التهديد قد أضرت بشبكات ما لا يقل عن أربع منظمات حكومية إيرانية، بما في ذلك وزارة الخارجية الإيرانية، كما ذكر التقرير أن الإصدار الجديد من البرامج الضارة الخاصة بمجموعة التهديد يتضمن “بعض التشويش الإضافي وبروتوكول شبكة معدل”.

هذا ليس التقرير الوحيد، إذ أثبتت عدة تقارير أخرى استهداف المجموعات الصينية المختلفة جهات إيرانية حكومية وخاصة في قطاعات النقل والإنترنت وغيرها، علما أن الدولتين تشهد فترة ازدهار تاريخية في العلاقات تمثلت بتوقيع اتفاقية تعاون في العام الماضي مدتها 25 عاما وتطال مختلف الجوانب الاقتصادية والأمنية، ضمن مبادرة “الحزام والطريق” الصينية.

قد يهمك: مجموعة “APT42”: تنتحل شخصيات الصحافيين والعلماء لتنفيذ هجماتها وتتبع للحرس الثوري الإيراني

في هذا الصدد، يؤكد دلشاد عثمان أن تلك المجموعات استهدفت الصين نفسها كذلك. وعليه، لا يعني شن الهجمات السيبرانية أن الدولة في حالة حرب مع الدولة المستهدفة بالضرورة، إذ يمكن أن يكون الهدف من الهجمات استخباراتيا، أو لجمع المعلومات حول جهة ما”.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.