Ivanti VPN.. ثغراتٌ أمنية خطيرة تُعرّض بيانات المؤسسات للخطر

|

استمع إلى المقال

|

في الأشهر الأخيرة، اجتاحت موجةٌ من القلق مجتمع الأمن السيبراني بعد الكشف عن ثغرات أمنية خطيرة في منتجات الشبكات الخاصة الافتراضية (VPN) المؤسسية من “Ivanti”.

هذه الثغرة، التي تتراوح في تعقيدها وخطورتها، قد فتحت الباب أمام المتسلّلينَ ليس فقط للوصول إلى البيانات الحساسة ولكن أيضاً لإمكانية تنفيذ هجمات متقدمة تستهدف البنية التحتية الأساسية للمؤسسات والشركات الكبيرة والصغيرة على حدٍّ سواء.

مع زيادة استخدام الشركات لتقنيات الوصول عن بُعد نظرًا للظروف العالمية الراهنة،

برزت أجهزة “VPN” كعناصر حيوية في تأمين الاتصالات وضمان استمرارية الأعمال.

ومع ذلك، يكشف الإعلان عن هذه الثغرات الجوانب المظلمة لهذه التكنولوجيا،

مما يثير تساؤلات حول مدى قوة الحماية التي توفّرها ومدى سهولة استغلالها من قِبل الفاعلينَ الخبيثينَ.

وكالة الأمن السيبراني الأميركية (CISA)، جنباً إلى جنب مع خبراء الأمن السيبراني في جميع أنحاء العالم،

كما أصدرت تحذيرات متكررة بشأن هذه الثغرات، مشيرة إلى أن مجموعات القرصنة تستغلها بشكل نشط في حملات التجسس الإلكتروني والهجمات الضارة. هذه الثغرات تشكل خطراً ليس فقط على سلامة البيانات،

بل أيضاً على السلامة العامة والأمن القومي في بعض الحالات، خاصة عندما تكون المؤسسات المتأثرة جزءاً من البنية التحتية الحيوية.

تتيح هذه الثغرة للمهاجمين إرسال طلبات مزيفة من الخادم للوصول إلى واجهات برمجة التطبيقات الداخلية أو الخدمات التي لا يجب أن تكون متاحة للمستخدمين العاديين.

هذا يمكن أن يؤدي إلى تسرّب البيانات الحساسة أو الوصول غير المصرّح به إلى وظائف النظام الداخلي.

بتصنيف خطورة 8.8، تُعتبر هذه الثغرة عالية الخطورة.

هذه الثغرة تسمح للمهاجمينَ بتجاوز القيود المفروضة على مسارات الملفات لتنفيذ تعليمات برمجية عشوائية أو الوصول إلى ملفات النظام التي يجب ألا تكون متاحة.

تحمل هذه الثغرة أيضاً تصنيف خطورة 8.8،

مشيرة إلى خطورة عالية نظراً لإمكانية التأثير على سلامة النظام وسرّيته.

واحدة من أخطر الثغرات، تسمح بتنفيذ التعليمات البرمجية عن بُعد بدون أي تفاعل من المستخدم.

بتصنيف خطورة يبلغ 9.8، تعتبر هذه الثغرة حرجة.

المهاجمون الذين يستغلون هذه الثغرة قد يحصلون على السيطرة الكاملة على الأجهزة الضعيفة،

مما يتيح لهم الوصول إلى البيانات الحساسة، تثبيت البرامج الضارة، أو إنشاء بوابات خلفية للوصول المستقبلي.

تمكّن هذه الثغرة المهاجمينَ من الحصول على امتيازات إدارية على الأجهزة الضعيفة، مما يسمح بتغيير الإعدادات، تعديل البيانات، أو تنفيذ أوامر بامتيازات عالية. مع درجة خطورة 8.8،

تشكّل هذه الثغرة خطراً عالياً على النّظم التي تعتمد على الأمان والتحكّم في الوصول لحماية مواردها.

لحسن الحظ، تم تطوير تصحيحات لكلّ من هذه الثغرات من قبل “Ivanti”،

مما يقدم للمؤسسات الوسائل اللازمة لحماية أنفسهم ضد هذه التهديدات.

ومع ذلك، تظلّ الحاجة ملحّة للمؤسسات للتأكد من تطبيق هذه التصحيحات بشكل فوري،

حيث أن تجاهلها يمكن أن يترك الباب مفتوحاً أمام المتسللينَ لاستغلال هذه الثغرات بطرق قد تعرّض البيانات الحساسة والبنية التحتية الأساسية للخطر.

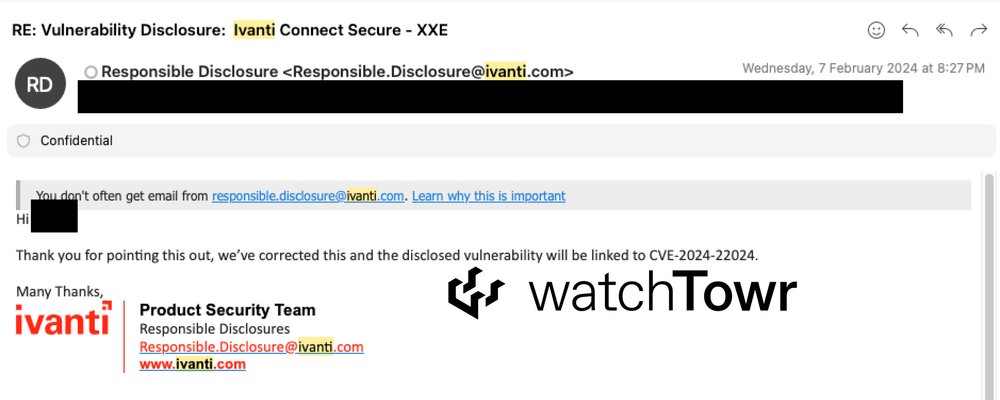

شركة “Ivanti” أعلنت عن إصدار تحديث أمني لمنتجات Ivanti Connect Secure، Ivanti Policy Secure،

وبوابات ZTA بعد اكتشاف ثغرة جديدة خلال مراجعة داخلية وبالتعاون مع جهة خارجية.

لقد تم تطوير وإصدار تصحيحات لعدّة إصدارات من هذه المنتجات لمعالجة الثغرة المكتشفة.

الشركة تؤكد على أنه لم يتم رصد استغلال هذه الثغرة في الهجمات الفعلية وتوصي جميع العملاء بسرعة تطبيق التحديثات الأمنية. العملاء الذين قاموا بتطبيق التصحيحات السابقة وأجروا إعادة ضبط للأجهزة ليسوا بحاجة لإعادة الضبط مرة أخرى.

تشدّد الشركة على أهمية استخدام الأدوات المقدّمة لفحص النزاهة الخارجية وتؤكد على استمرار التعاون مع الخبراء الأمنيينَ لضمان الأمان الشامل لمنتجاتها.

يبرز استجابة شركة “Ivanti” لاكتشاف الثغرة الأمنية كمثال على التزامها بالحفاظ على أمان منتجاتها وحماية بيانات عملائها.

من خلال العمل المتواصل مع خبراء الأمن السيبراني وتطبيق نهج شفاف في التواصل مع المستخدمين،

تؤكد “Ivanti” على أهمية الجهود المشتركة في التّصدي للتهديدات الرقمية.

بينما تستمر التحديات الأمنية في التطور، تظل اليقظة والاستعداد السريع للاستجابة لهذه التهديدات عنصرين حاسمين في الحفاظ على بيئة تكنولوجية آمنة.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.