أنظمة “جدران الحماية”.. ما مدى فاعليتها؟

|

استمع إلى المقال

|

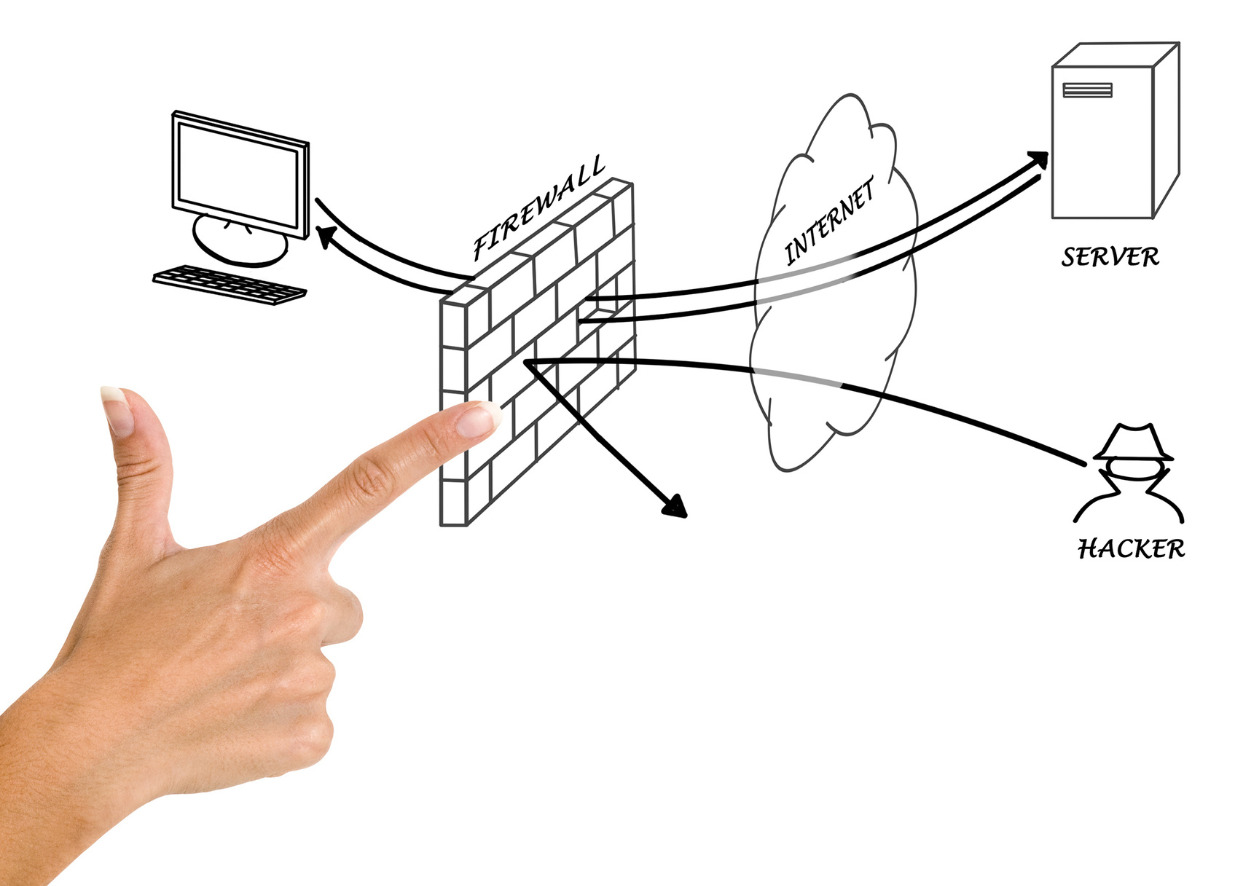

“جدار الحماية” أو ما يعرف بالجدار الناري هو أداة حراسة تحمي الأنظمة والشبكات، سواء في المنزل، أو في المكتب من حركة المرور الضارة على الإنترنت، وتقوم بفحص أي شيء يدخل الشبكة بحثا عن التهديدات. ويتم إنشاء حاجز بين “شبكة موثوقة” مثل المكتب والمنزل و “شبكة غير موثوق بها”، أي الإنترنت. وتحافظ على تشغيل الأجهزة بشكل موثوق. وذلك من خلال حمايتها من مجموعة متنوعة من التهديدات.

هناك بعض الأجهزة لا تحتوي على جدار حماية مدمج، لذلك تقوم العديد من الشركات بإعداد “جدار حماية” منفصل للأجهزة لتوفير طبقة من الأمان. فاستخدام تطبيق “جدار حماية” تابع لجهة خارجية يوفر حماية أفضل حتى في حال وجود تطبيقات مدمجة في النظام.

“جدران الحماية” تقوم بتحليل وفلترة كل حركة المرور الواردة بناء على مجموعة من القواعد المحددة مسبقا. ثم يتم استخدام القواعد لتصفية أي شيء ضار أو مريب لمنع الهجمات.

إن عملية الاتصال مع الانترنت فعليا ما هي إلا إرسال البيانات واستقبالها. فمن خلال “جدار الحماية” لا يمكنك إرسال البيانات بشكل كامل. بل سيتم تقسيم البيانات إلى عدة حزم. وسيقوم “جدار الحماية” بفحص حزم البيانات هذه، وسيضمن أنها آمنة.

تتكون كل حزمة بيانات من جزأين. الأول هو جزء الرأس الذي يحتوي على معلومات التحكم، والثاني هو الحمولة وهي البيانات الفعلية. ستمر البيانات أولا عبر “جدار الحماية” حيث سيتم التحقق منها، وسيعتمد على القواعد التي يستخدمها “جدار الحماية” في عملية التحقق.

يمكن لـ “جدار الحماية” حظر حركة المرور القادمة من نظام معين. سيتحقق من رأس حزمة البيانات بحثا عن عناوين IP الضارة. إذا كان العنوان يحتوي على عنوان IP ضار، فسيحظر حزمة البيانات كاملة.

قد يهمك: تسريب بيانات المنصات الرقمية… ما لها وما عليها

بإمكاننا تشبيه هذه العملية بحفلة كبيرة تقام في المنزل، يُسمح فقط للأشخاص الموثوق بهم بدخول المنزل، وبمجرد دخول المنزل، يُسمح للأشخاص الموثوق بهم فقط بالوصول إلى غرف معينة، وبإمكاننا أن تجعل بعض الغرف محظورة على الضيوف تماما.

ينطبق هذا التشبيه على “جدران الحماية” تماما، إذ يُسمح للأجهزة الموثوقة بالوصول إلى الأجهزة.

هنالك العديد من أنواع “جدران الحماية” لك، بناء على مكان عمل الاتصال، ومكان تشفير الاتصال والحالة التي يتم حمايتها.

يُعرف هذا باسم “جدار حماية” المضيف، ويمكن تحميله على أغلب الأجهزة. سيستخدم وحدة المعالجة المركزية للنظام وذاكرة الوصول العشوائي لأداء وظيفته. في حال وجود الكثير من أجهزة الكمبيوتر ضمن الشبكة الواحدة، فلا بد من تثبيت “جدار الحماية” هذا في كل مضيف “جهاز”. هذا النوع من الجدران يحتاج إلى خبرة في التعامل بسبب كثرة الإعدادات، ولكن في المقابل يقوم بفحص حزم البيانات بشكل جيد، بشرط أن يتم تحديث البرنامج بشكل دوري.

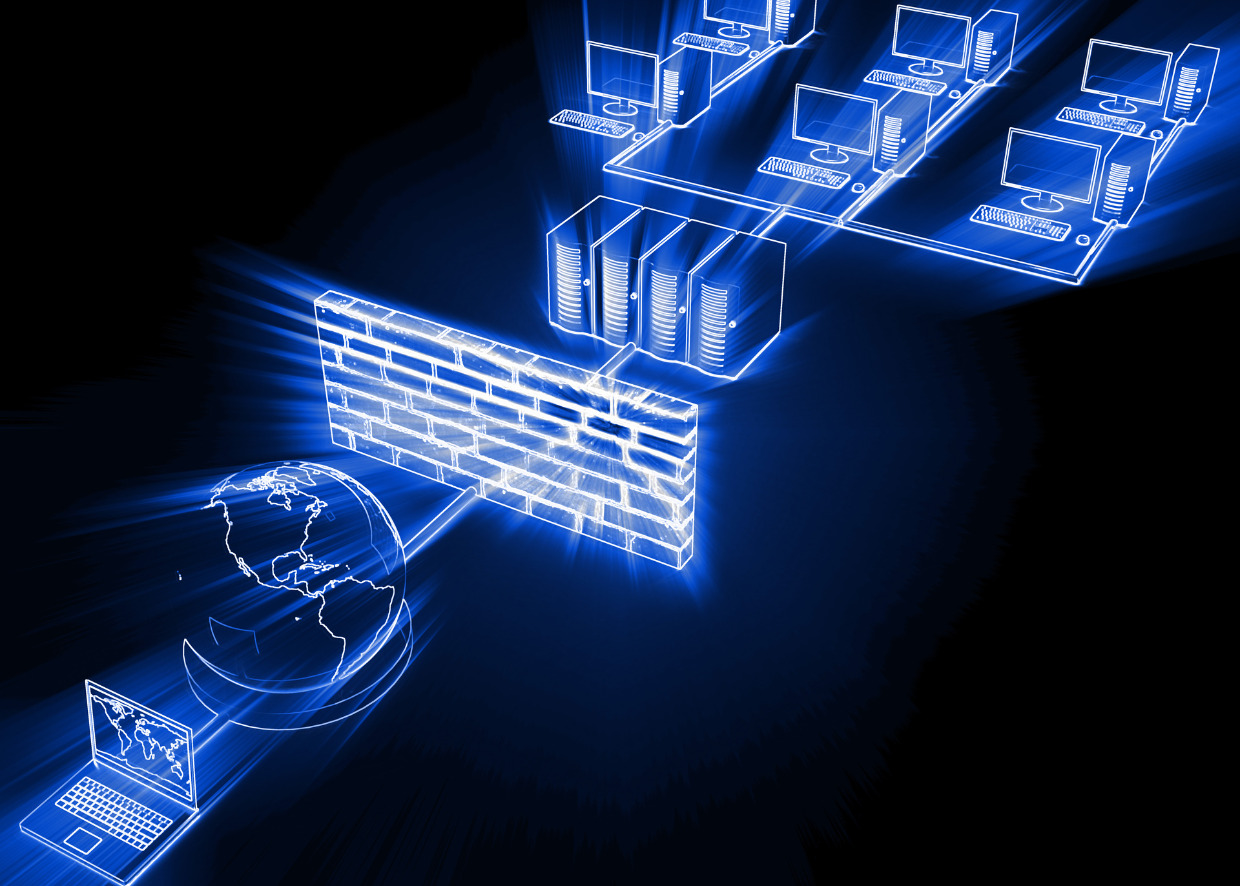

تعد “جدران حماية” الأجهزة، من الأدوات الأمنية المميزة، ويتم وضعها بين الشبكة الخارجية والداخلية. لا يستهلك هذا النوع من “جدران الحماية” وحدة المعالجة المركزية، ولا ذاكرة الوصول العشوائي. يتم استخدامها في الغالب من قبل الشركات الكبيرة التي تملك آلاف الأنظمة التي تعمل في الشبكة نفسها. إذا كنت تستخدم “جدار حماية” للأجهزة، فلن تحتاج إلى تثبيت “جدار حماية” في كل نظام. وبالرغم من ذلك هي أيضا بحاجة إلى خبرة في إدارة “جدار الحماية.

هذا النوع من “جدار الحماية”. هو بمثابة نقطة تفتيش أمنية يتم ربطها بجهاز التوجيه. سيتحقق “جدار حماية” من تصفية الحزم من كل حركة مرور الشبكة. ويمكن لهذا النوع أن يرفض حزم البيانات. في حال اعتقدت أن هذه الحزمة من البيانات ضارة، وثم يقوم بحظرها.

سيراقب “جدار الحماية” من هذه الفئة جلسات “TCP” هو نوع من بروتوكولات التحكم بالإرسال والاتصالات. هدفه الرئيسي هو التأكد من أن الاتصالات جميعها آمنة. يوجد هذا النوع من “جدار الحماية” في الغالب في “جدران حماية” البرامج. سيقومون بفحص المعاملة والتأكد من أنها آمنة.

قد يهمك: “الهندسة الاجتماعية”.. مخاطرها والوقاية منها

سيعمل “جدار الحماية” هذا كنظام وسيط بين الأنظمة الخارجية والداخلية. سيحمي الشبكة عن طريق إعادة توجيه الطلبات إلى خادم وكيل. وسيعمل الخادم الوكيل كبديل للنظام. سيقوم بإعادة توجيه طلب العميل إلى الخادم. على سبيل المثال، إذا تم زيارة موقع إلكتروني، فسيرسل الخادم الوكيل الطلب إلى خادم الويب. وسيعمل كعميل رئيسي ويخفي المعلومات. ثم سيرسل خادم الويب البيانات بعد ذلك إلى الخادم الوكيل الذي سيتم إعادة توجيهه إلى المستخدم.

“FaaS” أو “جدار الحماية” السحابي هو حل سحابي يساعد في حماية الشبكات. يتم صيانتها من قبل مزود طرف ثالث. يستخدم العملاء بشكل رئيسي “جدران الحماية” السحابية هذه كخوادم وكيلة. والجيد في هذا النوع من الجدار هو إنه بالإمكان تكوين جدران الحماية السحابية هذه وفقًا لاحتياجات المستخدم. فهي لا تعتمد على مواردك المادية، ويمكنك توسيع نطاقها بسهولة.

“جدران الحماية” بشكل عام، تمنع مجرمي الإنترنت من الوصول إلى المعلومات الشخصية.

وهناك العديد من الطرق التي يتبعها المتسللون للوصول إلى هذه المعلومات، والتي يقوم “جدار الحماية” بدوره من منع وصولهم لها. ومن بين هذه الطرق:

*الوصول إلى الباب الخلفي “الثغرات”، الثغرات أو الأخطاء الأمنية التي تسمح لدى استغلالها، بالتحكم غير المصرح به في البرنامج. حتى أنظمة التشغيل بأكملها مثل “ويندوز” يمكن أن يكون لها أبواب خلفية، ويعرف المخترق المتمرس جيدا كيفية استغلالها.

قرصنة تسجيل الدخول عن بُعد، تتيح ميزة سطح المكتب البعيد الاتصال بأجهزة الكمبيوتر والتحكم فيها من موقع آخر عبر الإنترنت. وهذا ما يمكن بعض القراصنة من استغلال هذه الميزة، واختراق معلومات تسجيل الدخول والوصول إلى الأجهزة وسرقة الملفات والمعلومات.

إساءة استخدام البريد الإلكتروني، يستهدف هذا النوع من الهجوم أي مستخدم عن طريق إرسال آلاف الرسائل الإلكترونية لإغلاق البريد الوارد للضحية. ومن الممكن أن يكون بعض هذه الرسائل تحتوي على فيروسات وبرامج ضارة، تلعب جدران الحماية دورا كبيرا في منع هذا النوع من الاستهداف.

توجيه المصدر، لدى انتقال حزم البيانات عبر شبكة عبر الإنترنت، يتم عادة تمريرها بواسطة أجهزة توجيه متعددة قبل الوصول إلى وجهتها. يستفيد بعض المتسللين من هذا النظام من خلال جعل حزم البيانات الضارة تبدو وكأنها قادمة من مصدر موثوق. تقوم العديد من “جدران الحماية” بتعطيل توجيه المصدر لهذا السبب.

إن مزايا تشغيل “جدار الحماية” على جهاز الكمبيوتر، وزيادة طبقة الأمان الذي يقدمه يستحق ثمن بعض الإشعارات والنوافذ المنبثقة التحذيرية.

يُعد “جدار الحماية” جانبا أساسيا من جوانب الأمان الرقمي، ولكن في حال كان المستخدم يرغب في الحماية الشاملة والقدرة على إزالة التهديدات، سيحتاج حينها إلى مساعدة إضافية من أحد برامج مكافحة الفيروسات.

فـ”جدار الحماية” يعمل على نحو أساسي كإجراء وقائي ضد الهجمات الضارة عبر الإنترنت. ولكن بمجرد أن يتمكن الفيروس من اختراق جهاز الكمبيوتر، فنحن بحاجة إلى برنامج مكافحة فيروسات لإزالته.

ناهيك عن أنه ليست كل “جدران الحماية” متساوية. فعلى سبيل المثال، يُعد “جدار الحماية” الافتراضي “Windows Defender” مفيدا، ولكنه يفتقر إلى الكثير من الميزات المتوفرة في البرامج أخرى.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.