كيف يستغل القراصنة الروس APT28 ثغرات NTLM Relay لشن هجماتهم

|

استمع إلى المقال

|

ومع ذلك اختراق البيانات من أكثر الجرائم الإلكترونية شيوعاً وانتشاراً وتُسرق المعلومات الشخصية والبيانات التجارية الحساسة كل يوم.

ولعل أخطر أنواع هجمات القرصنة الإلكترونية هي تلك التي تعتمد على تقنية NTLM Relay.

بين أبريل/ نيسان 2022 ونوفمبر 2023، شنت عناصر تابعة للحكومة الروسية سلسلة من الهجمات الإلكترونية باستخدام تكتيكات “NTLM Relay v2”.

هذه الهجمات استهدفت مؤسسات ذات أهمية كبرى في جميع أنحاء العالم.

بينما خبراء في مجال الأمن الإلكتروني قد ربطوا هذه الهجمات بالمجموعة الإلكترونية العدائية المعروفة باسم “APT28”.

المجموعة، التي تعمل تحت أسماء عدة مثل “Blue Athena”، “BlueDelta”، “Fancy Bear”، وغيرها، قد استهدفت قطاعات متعددة منها الشؤون الخارجية والطاقة.

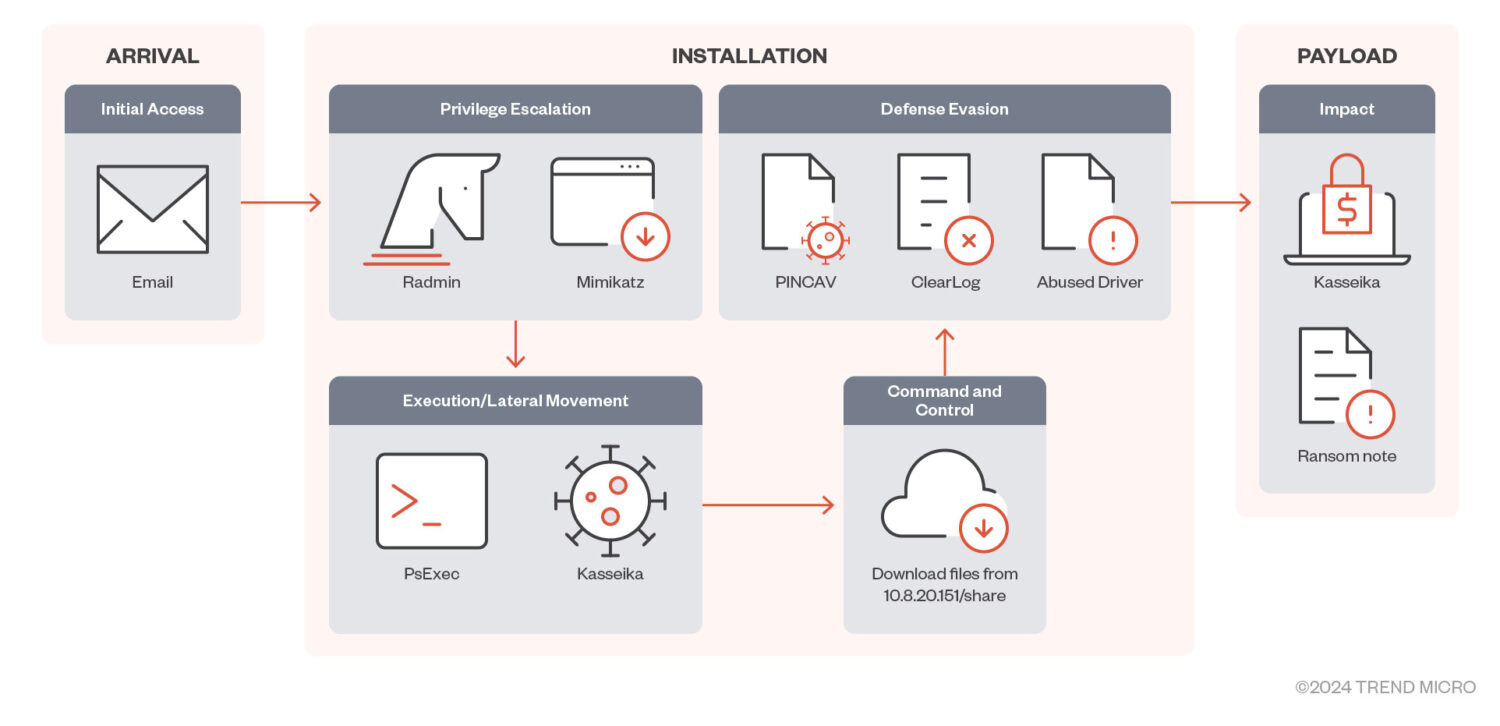

شركة “Trend Micro” المتخصصة في الأمن الإلكتروني أوضحت أن هذه الهجمات تمثل طريقة مكلفة فعالة للمهاجمين لاختراق شبكات الضحايا. المهاجمون تمكنوا من اختراق الآلاف من حسابات البريد الإلكتروني.

“APT28” تعود إلى عام 2009 على الأقل، وتعمل تحت إدارة الاستخبارات العسكرية الروسية “GRU”.

للمجموعة تاريخ طويل في تنفيذ حملات التصيد الاحتيالي وهجمات إلكترونية استراتيجية.

بالإضافة إلى ذلك في إبريل/ نيسان 2023، استغلت “APT28” ثغرات أمنية كانت موجودة في معدات شبكات “Cisco”.

كما هذه الثغرات استخدمت للقيام باستطلاعات ونشر برمجيات ضارة ضد أهداف مختارة بعناية.

تُعد هجمات “NTLM Relay” تهديداً مُتطوراً ومُستمراً، يُشكل تحدياً كبيراً للأمن الإلكتروني في الوقت الحالي.

مع ازدياد تعقيد هذه الهجمات وتطورها المستمر، يزداد التأكيد على أهمية اليقظة والحذر، والتحديث المستمر للمعلومات والمعرفة بأحدث التهديدات.

بالإضافة إلى ذلك القراصنة الروس، وخاصة مجموعات مثل “APT28″، يُشكلون خطراً كبيراً على الأمن الإلكتروني. يواصلون تطوير أساليبهم بشكل يتجاوز الحلول الأمنية التقليدية.

ومع ذلك يصبح البحث المستمر عن استراتيجيات دفاعية مُبتكرة ضرورياً لمواكبة هذه التطورات، والتصدي لهذه التهديدات بشكل فعال.

من ناحية أخرى يجب أن نركز على فهم ديناميكيات الهجمات، وتطوير تقنيات رصد ومنع أكثر فعالية، لضمان حماية أنفسنا من هجمات “NTLM Relay” وغيرها من التكتيكات المتقدمة.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.