قراصنة صينيون يستغلون ثغرة “Zero-Day” للوصول إلى “ويندوز” و”لينوكس”.. القصة الكاملة

|

استمع إلى المقال

|

منذ سنوات عديدة، أصبحت الهجمات الإلكترونية واحدة من أكبر التحديات التي تواجهها الشركات والحكومات والأشخاص في جميع أنحاء العالم. ومن بين القراصنة الذين يشتهرون بمهارتهم واستمرار محاولاتهم، تبرز مجموعة من القراصنة الصينيين المدعومين من “الحزب الشيوعي” الحاكم، الذين يسعون جاهدين للحصول على بيانات المستخدمين والمعلومات الحكومية عن طريق استغلال الثغرات مثل ثغرة “Zero-Day” وإرسال البرمجيات الضارة.

استراتيجية القراصنة الصينيين تعتمد على استغلال الثغرات في الأنظمة والبرمجيات المستخدمة، وذلك للوصول إلى معلومات حساسة ومهمة، إذ يعتمد القراضنة على تقنيات متقدمة مثل الهندسة الاجتماعية واختراق الأجهزة والشبكات ضعيفة الحماية، ومن خلال تنفيذ هجماتهم السرية والمستمرة، يستطيعون الوصول إلى بيانات المستخدمين والمعلومات الحكومية، وذلك بغرض الاستفادة منها في تحقيق مصالحهم السياسية أو التجارية.

بجانب استغلال الثغرات، يستخدم القراصنة الصينيون تقنية إرسال البرمجيات الضارة، حيث يقومون بحقن برامج خبيثة في الأنظمة المستهدفة بهدف التجسس على البيانات أو تعطيل العمليات، وتعتبر هذه البرمجيات الضارة سلاحا قويا في أيدي القراصنة، حيث تسمح لهم بالوصول إلى المعلومات الحساسة والتحكم في الأنظمة بطرق متقدمة وصعبة الكشف.

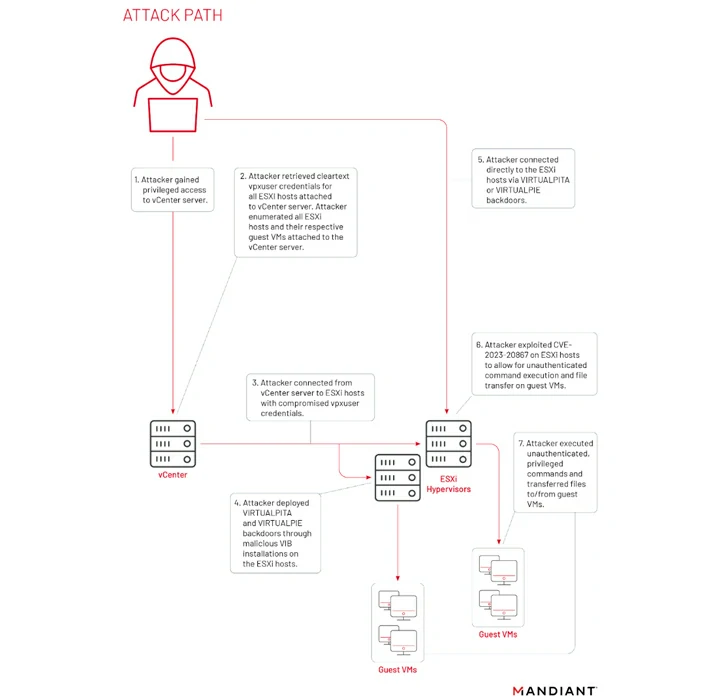

منذ بضعة أيام، تم اكتشاف مجموعة مدعومة من الدولة الصينية المعروفة باسم “UNC3886” تستغل ثغرة “Zero-day” في مضيفات “VMware ESXi” لوضع برمجيات خلفية في أنظمة “ويندوز” و “لينوكس”، وهي شركة تأسست في عام 1998، ومقرها في كاليفورنيا، وتقوم بتوفير برمجيات الحوسبة السحابية ومحاكاة أنظمة التشغيل.

ثغرة تجاوز المصادقة في أدوات “VMware”، المتتبعة برقم CVE-2023-20867 (مؤشر CVSS: 3.9)، تعتبر بأنها فتحت المجال أمام تنفيذ أوامر ذات صلاحيات متميزة عبر أجهزة ضيف “ويندوز” و”لينوكس” و”PhotonOS” دون مصادقة أوراق اعتماد الضيف من خلال مضيف “ESXi” المصاب وبدون تسجيل افتراضي على أجهزة الضيف “VMs”، وفقا لما أعلنته “Mandiant” الشركة الأميركية للأمن السيبراني.

تم توثيق مجموعة “UNC3886” التي أستغلت ثغرة “Zero-Day” في الأصل من قبل شركة استخبارات التهديدات التي تمتلكها “جوجل” في أيلول/سبتمبر 2022 كجهة اختراق إلكترونية تقوم بعمليات التجسس السيبراني عن طريق إصابة خوادم “VMware ESXi” و”vCenter” ببرمجيات خلفية تحمل الأسماء “VIRTUALPITA” و”VIRTUALPIE”.

في وقت سابق من شهر آذار/مارس المنصرم، تم ربط هذه المجموعة باستغلال ثغرة أمنية بدرجة متوسطة في نظام تشغيل “Fortinet FortiOS”، والتي تم إصلاحها فيما بعد، لنشر غرسات على أجهزة الشبكة والتفاعل مع البرامج الضارة المذكورة.

الجهة الهجومية وصفت بأنها “مجموعة ماهرة للغاية” تستهدف منظمات الدفاع والتكنولوجيا والاتصالات في الولايات المتحدة واليابان ومنطقة آسيا والمحيط الهادئ، وقال باحثو “Mandiant”: “تتمتع هذه المجموعة بوصول إلى بحوث ودعم شاملين لفهم التكنولوجيا الأساسية للأجهزة التي يتم استهدافها”، وأشاروا إلى نمطها في تسليح الثغرات ببرامج الجدران النارية، والبرامج الافتراضية التي لا تدعم حلول “EDR“.

كجزء من جهودها لاستغلال أنظمة “ESXi”، لوحظ وجود المهاجم في جمع بيانات اعتمادات من خوادم “vCenter” واستغلال ثغرة “CVE-2023-20867” لتنفيذ أوامر ونقل الملفات من وإلى أجهزة الضيف “VMs” من مضيف”ESXi” المصاب.

جانب لافت في تقنية مجموعة “UNC3886” الستغلة ثغرة “Zero-Day”هو استخدامها لواجهات الاتصال الافتراضية للأجهزة الظاهرية (VMCI) للحركة الجانبية والثبات المستمر، مما يتيح لها إنشاء قناة سرية بين مضيف “ESXi” وأجهزة الضيف “VMs”.

هذه القناة المفتوحة للاتصال بين الضيف والمضيف، أتاحت وسيلة جديدة للاستمرار في الوصول إلى مضيف “ESXi” المصاب طالما تم نشر البرمجية الخلفية واكتساب المهاجم للوصول الأولي إلى أي آلة ضيف، وفقا لما ذكرته الشركة.

هذا التطور يأتي بالتزامن مع اكتشاف جديد من قبل باحث في فريق “Summoning” الأمني، سينا خيرخاه، 3 ثغرات مختلفة في برنامج “VMware Aria Operations for Networks”

“CVE-2023-20887″ و”CVE-2023-20888″ و”CVE-2023-20889” والتي يمكن أن تؤدي إلى تنفيذ الشفرة عن بُعد.

مجموعة “UNC3886” تستمر في تقديم تحديات للمحققين من خلال تعطيل وتلاعب خدمات التسجيل، وإزالة الأحداث المسجلة ذات الصلة بنشاطهم بشكل انتقائي؛ كما أضافت الشركة، “إن التنظيف الراجع للمهاجمين الذي تم تنفيذه في غضون أيام من الكشف العلني السابق عن نشاطهم يشير إلى مدى يقظتهم”.

في ختام قصة الهجوم، يظهر بوضوح استمرار محاولات القراصنة الصينيين المدعومين من بكين في استغلال الثغرات وإرسال برامج ضارة للوصول إلى بيانات المستخدمين والحكومات، ومن الواضح أن هذه المجموعة “UNC3886” تمتلك مهارات متقدمة، وتستهدف منظمات الدفاع والتكنولوجيا والاتصالات بمناطق مختلفة من العالم.

مع استمرار التهديدات السيبرانية المتقدمة، يتعين على المؤسسات والحكومات تعزيز جهودها لحماية بياناتها ونظمها من هجمات القرصنة، ويجب الاستثمار في أنظمة الأمان والدفاع السيبراني المتطورة وتعزيز التعاون الدولي لمكافحة الهجمات السيبرانية وتبادل المعلومات والخبرات في هذا الصدد، فقط من خلال التحرك المشترك والاستجابة الفعالة يمكن التصدي لتلك التهديدات وحماية الأنظمة والبيانات.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.