خطر جديد يهدد أجهزة ماك.. اكتشف الباحثون برنامجاً ضاراً من كوريا الشمالية

|

استمع إلى المقال

|

في عالم الأمن السيبراني السريع التطور، اكتشاف برمجيات خبيثة جديدة ليس أمراً نادراً. ومع ذلك، هناك بعض الاكتشافات التي تبرز بسبب تعقيدها والجهات الفاعلة وراءها.

يبرز اكتشاف “Spectral Blur” الاهتمام المتزايد للجهات الفاعلة في التهديدات بأنظمة “macOS” وهو تغيير ملحوظ مقارنة بالتركيز التقليدي على أنظمة”Windows”.

هذا التوجّه يشير إلى رغبة هذه الجهات في استهداف قاعدة مستخدمين مختلفة، ربما تكون ذات قيمة عالية، مثل المحترفين والشركات في مجالات مثل العملات المشفرة و”البلوك تشين”.

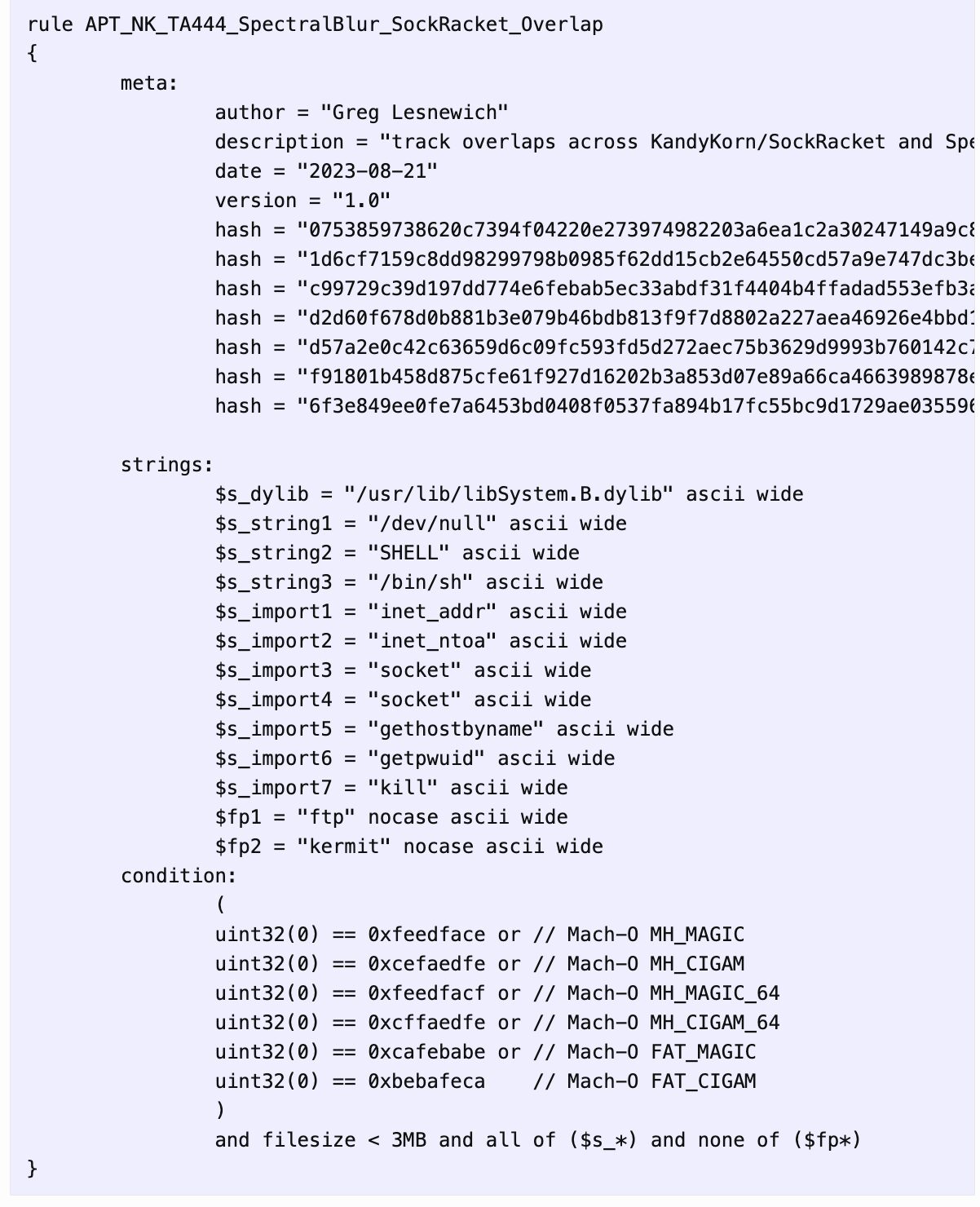

تم اكتشاف “Spectral Blur” في أغسطس 2023 من قِبل باحثين في مجال الأمن السيبراني. تم تحديده كبرنامج ضار متطوّر يستهدف أنظمة”macOS”.

جاء ذلك من خلال تحليل بيانات الإنترنت ومراقبة نطاقات مشبوهة على”VirusTotal”. تم رصد ملفات مرتبطة بالبرمجية الخبيثة يتم تحميلها من نطاقات مشبوهة.

يُصنّف هذا البرنامج الضار كـ “Backdoor” (باب خلفي)، مما يعني أنه يمكن استخدامه من قبل المهاجمين للوصول والتحكم عن بعد في جهاز Mac، مما يمنحهم قدرة تقريبًا غير محدودة للتدخل في النظام المصاب.

تلك الأنواع من البرمجيات الضارة تمثل تهديدًا خطيرًا للأمان السيبراني وتحتاج إلى اتخاذ إجراءات فورية لمكافحتها وحماية الأنظمة المستهدفة.

يجدر بنا التأكيد على حقيقة مهمّة في عالم الأمن السيبراني: لا يوجد نظام تشغيل محصّن بالكامل ضد المخاطر والبرمجيات الخبيثة والفيروسات.

سواء كانت أنظمة “Windows، macOS، Linux”، أو غيرها، كلّها تواجه تهديدات مستمرة ومتطورة تستلزم يقظة دائمة و استجابة فعّالة.

إن الحوادث مثل تلك المتعلقة بـ “SpectralBlur” تبرز الحاجة الماسة للحذر والتحديث المستمر. يجب على المستخدمينَ والمهنيينَ في مجال تكنولوجيا المعلومات أن يكونوا على دراية بأحدث التهديدات الأمنية وأفضل الممارسات لمواجهتها. كما يتطلب الأمر تحديث الأنظمة والبرامج بانتظام لضمان تطبيق أحدث التصحيحات الأمنية وإغلاق أي ثغرات قد تكون نقاط ضعف يمكن استغلالها.

في نهاية المطاف، الوعي والتحديث المستمر هما حجر الزاوية في الدفاع ضد الهجمات السيبرانية. من خلال تبنّي هذا النهج، يمكننا تقليل المخاطر وحماية أنظمتنا و بياناتنا من التهديدات المتزايدة في هذا العالم الرقمي المتسارع.

هل أعجبك المحتوى وتريد المزيد منه يصل إلى صندوق بريدك الإلكتروني بشكلٍ دوري؟

انضم إلى قائمة من يقدّرون محتوى إكسڤار واشترك بنشرتنا البريدية.